Como saber se o seu telemóvel está a ser espiado

O seu telemóvel pode estar sob escuta ou a ser monitorizado! Saiba como detetar e evitar essas ameaças à sua privacidade.

Transações bancárias, comunicação com serviços ou pessoas a quem fornecemos informações pessoais e uma imensidão de outras tarefas são, cada vez mais, realizadas a partir do telemóvel. Até que ponto estamos protegidos? Será possível descobrir se alguém nos está a espiar o telemóvel?

Nos primeiros modelos de telemóveis, antes dos smartphones, as capacidades de monitorização eram bastante limitadas. Hoje em dia, nos telemóveis modernos, podemos ser localizados, rastreados, observados, etc, simplesmente através da instalação de uma aplicação.

Neste artigo reunimos algumas formas de verificar se o seu telemóvel está sob monitorização de terceiros e partilhamos algumas dicas para evitar que o espiem.

O que conseguem fazer? A que têm acesso?

Antes de mais, vamos falar sobre o que um hacker ou uma pessoa mal intencionada consegue ter acesso quando o seu telemóvel é comprometido. Não é para o assustar, mas sim para sensibilizar sobre estes perigos dos tempos modernos.

Convém primeiro referir que, em situações em que estejam a decorrer investigações de crimes, um juiz poderá autorizar a interceção de um telemóvel ou telefone fixo, colocando-o sob escuta e concedendo a sua localização. No entanto, outras pessoas também poderão tentar comprometer o seu telemóvel por diversos motivos, isto inclui hackers, o seu empregador, um antigo colega de trabalho, o seu ex-companheiro ou até mesmo a imprensa.

Um telemóvel infetado por malware, permite que uma pessoa mal intencionada consiga ouvir as suas chamadas, ler e enviar SMS, saber a sua localização, aceder aos seus emails, aceder às suas fotografias e outros ficheiros, ativar o microfone e ouvir as suas conversas privadas, ativar a câmara e vigiá-lo em tempo real, etc. Basicamente, ganham o controlo total do seu equipamento e utilizam-no para o vigiar e, quem sabe, o prejudicar.

Um bom exemplo de software de espionagem que se tornou conhecido por ter sido utilizado para espiar mais de 50 mil telemóveis, entre os quais jornalistas, grupos de ativistas e políticos, é o Pegasus. Esse sistema de ciberespionagem, desenvolvido pela empresa israelita NSO Group, permite aceder a mensagens, contactos, fotografias e ouvir as chamadas efetuadas a partir do equipamento infetado.

Se não sabia que era possível uma violação de privacidade de tal ordem, ou se tudo isto lhe soa a teorias da conspiração, recomendo que assista ao filme Snowden – um filme baseado em factos verídicos que relata as técnicas ilegais de vigilância do NSA. Esse filme dá-nos uma excelente noção do que a tecnologia permite em termos de espionagem/vigilância.

Neste campo a Apple tem feito uma enorme diferença. O nível de segurança dos iPhones está vários pontos acima dos restantes. Um poderoso mecanismo de proteção contra malware é pré-instalado no dispositivo. Além disso, devido às restrições a que as aplicações estão sujeitas, através da Sandbox, e aos controlos rigorosos que a Apple realiza constantemente nas aplicações da App Store, o aparecimento de vírus é extremamente improvável. Anteriormente, houve incidentes de malware dentro da App Store, mas a empresa foi capaz de os detetar e remover.

Estima-se que por cada 100 malwares desenvolvidos pelos hackers, 97 são feitos para Android e apenas 3 para iPhone.

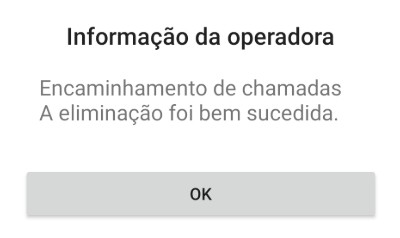

Como verificar se as chamadas que recebe estão a ser desviadas para outra pessoa

Vamos começar pelo mais simples! O reencaminhamento de chamadas é um recurso acessível a todos e não requer a instalação de apps, malware, ou qualquer outra ferramenta de “espionagem” para o utilizar. Basta digitar uns simples códigos no seu telemóvel para ativar essa funcionalidade.

De facto, essa função de reencaminhamento de chamadas é útil em muitos casos, mas é expectável que seja somente utilizada pelo proprietário do telemóvel. Por exemplo, se tem dois telemóveis, um pessoal e outro para uso profissional, pode ativar essa função para que as chamadas de um, sejam encaminhadas para o outro.

No entanto, essa função pode também ser aproveitada para fins menos éticos. Mas para ser ativada, a pessoa mal intencionada terá, à partida, de ter acesso físico ao equipamento.

Imagine, por exemplo, o caso de um marido ciumento que pretende descobrir ou até intercetar os telefonemas que a esposa recebe! 😛

Como se ativa e desativa o reencaminhamento de chamadas

Antes de explicarmos como se verifica e desativa o desvio de chamadas, vamos explicar como se ativa esse serviço.

Para ativar o serviço de reencaminhamento das chamadas é necessário digitar o seguinte código no teclado do telemóvel, como se fosse fazer um telefonema:

- Ativar o reencaminhamento de todas as chamadas: **21* n.º de destino # – Neste caso, todo e qualquer telefonema passará a ser desviado para o número de destino. Com este serviço ativo, o seu telemóvel nunca receberá chamadas e, como tal, não chega sequer a tocar.

- Ativar o reencaminhamento de chamadas não atendidas: **61* n.º de destino # – Este código faz com que só as chamadas não atendidas dentro de um período de 30 segundos, sejam desviadas.

- Ativar o reencaminhamento se o número não estiver disponível: **62* n.º de destino # – Este código permite desviar as chamadas quando o telemóvel está desligado ou sem rede.

- Ativar o reencaminhamento se estiver ocupado: **67* n.º de destino # – Permite desviar as chamadas apenas no caso do telemóvel estar ocupado com outra chamada.

Por exemplo, quem quiser que todos os telefonemas recebidos no seu telemóvel (ou no telemóvel da pessoa que quer “espiar”) sejam reencaminhados para o número 910123456, deverá digitar **21*910123456# e pressionar a tecla de chamada.

Para verificar se tem o desvio de todas as chamadas ativado, basta digitar *#21#. E deve proceder da mesma forma para verificar os restantes tipos de desvio. Por exemplo, marque *#61# para confirmar se está ativado o reencaminhamento de chamadas não atendidas. Com esses códigos ficará também a saber qual o número de destino registado e, caso não o reconheça, pode tentar descobrir a quem pertence esse número de telemóvel.

Se simplesmente quiser desativar todos os reencaminhamentos de chamadas, digite ##002# e pressione a tecla de chamada.

Estas funções podem ser ativadas, consultadas e desativadas nas definições do próprio equipamento, mas como a localização ou nomenclatura das mesmas diferem entre modelos de telemóvel, o uso destes códigos acaba por facilitar a tarefa.

Indícios de que o seu telemóvel pode estar a ser espiado

Consumo e aquecimento anormal

Nota que ultimamente a bateria do seu telemóvel dura menos tempo e aquece mais do que o habitual? Esse comportamento poderá dever-se a um serviço ou aplicação a correr em segundo plano, como um malware em constante utilização e a permitir que outra pessoa o monitorize. Se esse sobreaquecimento e descarga repentina da bateria ocorrem, especialmente, quando não utiliza o equipamento, deverá desconfiar.

Quando há malware num telemóvel, quer seja utilizado para monitorizar conversas no Facebook ou para roubar detalhes bancários, este continua a ser mais uma aplicação que utiliza recursos. Ou seja, há mais carga no processador do telemóvel, mais utilização nos dados móveis e, consequentemente, maior utilização da bateria. Quando o processador e a bateria são utilizados ao máximo, o equipamento normalmente atinge temperaturas elevadas.

Aumento da utilização de dados móveis

Um aumento drástico do consumo de dados móveis também pode ser indício de alguma aplicação ou serviço indesejado em utilização. O malware poderá estar a consumir os seus dados móveis ao enviar a informação que vai recolhendo do seu telemóvel.

A maioria do malware procede à interceção de vários dados pessoais, números de cartões de crédito, listas de contactos, etc. Após terem recolhido toda a informação que desejam, utilizam a ligação 3G/4G para a transmitir para o “espião”. Se os seus dados móveis se ligarem sozinhos e, em simultâneo, houver um aumento inexplicável no consumo de dados, isso pode ser sinal de uma intrusão por uma aplicação de monitorização.

Anúncios e aplicações não desejadas

É comum termos o telemóvel inundado de apps de todo o tipo, até mesmo aquelas que instalamos só para testar mas que acabamos por esquecer de desinstalar.

Mantermos o telemóvel organizado, facilita a deteção de aplicações que não foram instaladas por nós e que, como tal, poderão ser uma ameaça. É imperativo que saiba exatamente o que tem instalado no seu telemóvel, especialmente as aplicações que funcionam em segundo plano. Se não os instalou, podem ser malware.

O seu telemóvel nem sequer precisa de ser invadido para descarregar aplicações falsas. De vez em quando, tanto a Google como a Apple lançam alertas sobre aplicações perigosas que estão legalmente na sua rede (até as detetarem).

Tais aplicações são normalmente adware que exibem anúncios indesejados aos utilizadores, mas que podem muito bem ser utilizadas para recolher dados e abrir uma porta para os hackers.

Estes anúncios podem tornar-se intrusivos de modo a encorajar as vítimas a clicar, até mesmo acidentalmente, para assim gerarem lucro para o invasor. Aparecem normalmente na forma de um pop-up que surge no ecrã do telemóvel a qualquer momento. Não esqueça que clicar em qualquer link pode levar à instalação de mais malware.

Estas aplicações podem até ser removidas pela Google ou pela Apple, mas se as mantiver instaladas no seu telemóvel, vão continuar a espiá-lo.

Para além disso, ao gerar muito tráfego para os anúncios, esse malware pode aumentar ainda mais a utilização de dados móveis.

Mau desempenho do telemóvel

Quanto mais recursos forem utilizados, mais lento será o seu equipamento.

O malware pode ganhar acesso root ao seu smartphone ou levá-lo a descarregar uma atualização falsa do sistema operativo para conseguir o domínio completo das suas atividades.

Se acha que o seu telemóvel está demasiado lento a fazer as mais básicas das operações, se reinicia sem aviso prévio ou demora mais tempo a desligar do que é costume, desconfie.

É claro que as aplicações fidedignas consumirão energia e recursos do seu telefone, mas logicamente não devem afetar notavelmente o desempenho do seu telemóvel.

Por exemplo, no Android, para verificar que aplicações estão a utilizar mais recursos no seu equipamento, aceda às definições da bateria e repare na percentagem de energia que cada aplicação consome. A partir daí, pode avaliar devidamente a utilização da bateria e verificar se existem aplicações com um consumo anormal.

Mensagens de texto com textos estranhos

Se está a receber SMS sem qualquer sentido, com dígitos, caracteres e símbolos aparentemente aleatórios como, por exemplo, “#25*17YY#*33”, não as ignore. A causa mais provável é um bug no spyware utilizado pelos cibercriminosos. Se esse spyware não for instalado corretamente, poderão surgir mensagens codificadas na sua caixa de entrada que de outra forma passariam despercebidas.

Da mesma forma, se algum familiar ou amigo o informar que está a receber mensagens ou emails seus com conteúdo estranho, ou a ver publicações invulgares nas suas redes sociais, o seu telemóvel muito provavelmente estará infetado e a tentar propagar o malware para os dispositivos dos seus contactos.

Tenha cuidado com qualquer atividade que não reconheça. Olhe para as suas mensagens, perfis de redes sociais e verifique os seus emails. Se não se lembra de ter enviado algo, desconfie e averigue.

Páginas web com aspeto diferente

O phishing é um esquema que todos conhecemos, mas ninguém está livre de cair na armadilha. Todos nós, por vezes, esquecemos as recomendações e cometemos erros. Clicar num link num SMS ou num e-mail que à primeira vista parece normal (mas não é), pode custar-lhe muito caro.

Nem sequer é necessário ser redirecionado para uma ligação fraudulenta através de uma mensagem. Se houver uma aplicação maliciosa no seu telemóvel, esta pode mudar a aparência dos sites que frequenta.

Poderá não notar nenhuma diferença. As diferenças podem ser apenas pequenas e subtis alterações. E se vir algo estranho, poderá até pensar que é o próprio site a testar um novo visual.

O malware actua como um proxy, interferindo com as comunicações entre si e o website que pretende visitar. Pode apresentar-lhe uma página falsa ou simplesmente monitorizar qualquer coisa que escreva.

Isto torna-se um problema ainda mais grave se estiver a aceder ao seu homebanking ou qualquer outro site que requeira informação pessoal. Pode ser uma palavra-passe, dados financeiros ou informações de identificação pessoal.

Existem malwares que simulam a página do seu banco e aguardam que introduza o seu login e a sua password e, após terem esses dados, redirecionam-no para o site oficial do banco.

Ruídos estranhos durante a chamada

Ouvir ruídos invulgares durante uma chamada, pode também ser um sinal de que alguém está a monitorizar-nos.

Como evitar que espiem o seu telemóvel

Agora que já conhecemos algumas formas de verificar atividade suspeita no telemóvel, vamos ver como podemos remover o malware e como evitar que o nosso equipamento seja infetado.

Claro que, se a monitorização de que está a ser alvo não tem nada a ver com aplicativos maliciosos, mas sim com equipamentos profissionais de interceção de sinal, geralmente usados por serviços governamentais, então será particularmente difícil detetar e evitar essa intrusão.

Nesses casos, se suspeitarmos que estamos a ser alvo de uma monitorização de tal ordem, a solução mais eficaz é desligar o telemóvel e remover o cartão SIM. E se considerarmos que se trata de uma monitorização ilegal, podemos denunciá-la às autoridades competentes.

Não abandone o seu telemóvel

Esta parece ser uma regra básica, mas de facto, permitir o acesso físico ao telemóvel, facilita imenso o trabalho do invasor. Por mais que tenha o seu equipamento protegido com um pin, impressão digital, íris, reconhecimento facial ou qualquer outro método de bloqueio, existem formas de o contornar.

Não clique em links suspeitos

Quem nunca recebeu um SMS ou um email a informar que a sua encomenda está pronta a ser levantada, ou que ganhou um prémio e só tem de clicar num link para proceder ao seu levantamento?

Desconfie sempre de qualquer link que lhe seja enviado. Procure confirmar o teor da mensagem junto da entidade que, supostamente, a enviou.

Não instale aplicações de fontes desconhecidas

Não é só a partir da Google Play Store ou da App Store que podemos instalar apps no nosso telemóvel. Atualmente, existem várias fontes alternativas a que podemos recorrer. Infelizmente, se até mesmo nas fontes oficiais existem riscos, ao recorrermos a essas fontes alternativas, aumentamos substancialmente a probabilidade de descarregarmos uma aplicação infetada por malware.

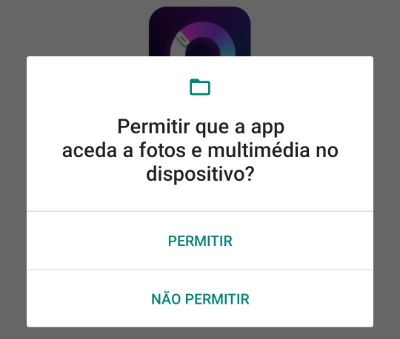

Tenha em atenção os pedidos de permissões das apps que instala

Por norma, sempre que instalamos uma aplicação, o sistema informa a que serviços e funcionalidades esta irá aceder. Não avance com a instalação se não compreender por que motivo uma determinada app necessita de aceder a um determinado serviço.

Por exemplo, se instalou uma app de informações meteorológicas, será suspeito se esta solicitar acesso à sua lista de contactos ou ao microfone do telemóvel.

Monitorize a utilização de recursos das apps

Acedendo às definições do seu telemóvel, poderá ter acesso ao consumo de RAM, de bateria e de dados móveis de cada aplicação ou serviço do seu telemóvel. Se notar um consumo invulgar de recursos, suspeite e desinstale a app em causa.

Instale uma aplicação antivírus

Existem várias soluções gratuitas de antivírus que podemos instalar no nosso telemóvel. Uma das soluções mais adequadas para dispositivos Android é o Malwarebytes Mobile Security. No entanto, existem malwares que conseguem manter-se escondidos do scan desse género de aplicações.

Faça uma vistoria a todas as aplicações instaladas

Analise minuciosamente a lista de apps que tem instaladas e remova as que não precisa.

Caso o malware se apresente como uma aplicação de sistema para dificultar a sua deteção, uma pesquisa na internet sobre as aplicações de sistema certificadas do dispositivo pode ajudar a identificá-la.

Reponha as configurações de fábrica

Caso não consiga de forma alguma identificar e remover o malware do seu telemóvel, poderá recorrer à reposição das configurações de fábrica. Dessa forma, irá eliminar todos os seus dados e apps instaladas.

No entanto, essa ação poderá não remover a ameaça se o malware tiver conseguido privilégios root.

Não queremos que este artigo o torne excessivamente paranoico! No entanto, vale a pena ter em mente as medidas básicas de segurança que aqui foram apresentadas e, claro, ter bom senso. 😉

Já foi alvo destas ameaças? Conhece mais formas de as eliminar ou evitar? Partilhe o seu testemunho e dicas nos comentários.

Este conteúdo foi publicado originalmente em: 11/03/2022

🎁 Não perca nenhuma oportunidade!

Junte-se a mais de 15.000 leitores inteligentes e receba:

- ✅ Alertas de amostras gratuitas

- ✅ Dicas exclusivas para poupar

- ✅ Ofertas imperdíveis em primeira mão

Tudo isto gratuitamente, diretamente no seu e-mail!

🔒 O seu e-mail está seguro connosco. Pode cancelar a subscrição a qualquer momento.

Veja também: